通过一系列代码,您可以自动将您**的钱包地址切换到黑客的地址。黑客最喜欢的剪贴板被劫持,这是非常可怕的。

我们的夏天“有点冷”。近几个月来,黑客几乎每周都会对勒索软件发起新的攻击。无论是殖民地管道、JBS、马萨诸塞州轮船公司、富士电影公司还是新闻报道中的其他组织,网络犯罪似乎比以往任何时候都更加令人担忧。

最近的一份报告显示,网络犯罪造成了超过1万亿美元的全球损失,预计到2025年,全球经济将损失10.5万亿美元。

今年,关于黑客勒索事件,最著名的是美国最大的管道运营商colonial pipeline,它向破坏服务器和网站的黑客以及其他在黑暗互联网上出售数据的网络犯罪团伙支付了440万美元,因为黑客的攻击导致了美国东海岸燃料价格的飙升。

所有这些事件和攻击都有很强的共性:黑客想要加密货币。

黑客如何获利?

黑客从受害者身上获利的方式很多。有几种方法比较突出:

勒索软件

加密受害者的计算机系统,包括他们的个人数据和文件,会给受害者索取赎金带来紧迫感和困惑。当黑客勒索时,他们通常要求受害者在短时间内付款,并威胁要披露数据。

勒索软件是快速和有利可图的,其潜在利润从数千美元到数百万美元不等。如果受害者受到勒索软件的攻击,这将清楚地显示在他们的电脑屏幕上,他们知道自己受到了攻击。这就消除了黑客“隐身”的隐患。

出售或滥用被盗数据

如果黑客能够访问被攻击的数据库,并且能够监听网络通信或敏感信息,他们就可以使用它。黑客可能会在黑暗的互联网上向其他黑客出售访问权限,或者使用发现的银行信息、信用卡数据或凭证窃取账户存款。总之,它们会造成很大的伤害。

虽然这种方法比勒索软件更隐蔽,但仍有被警方锁定的风险。此外,如果黑客决定出售这些信息,他们可能找不到买家。最后,这种方法有太多的可变结果,黑客可能会选择不同的策略。

隐蔽的挖矿木马—「黑客的提款机」

黑客入侵受害者的电脑后,他们可以为所欲为。通常,黑客安装“后门”以确保他们拥有持久的访问权限,并能长期控制计算机。这种持久访问是以一个小而不引人注目的“存根”的形式获得的,它可能隐藏在自动运行的计算机的代码段中。

尽管持续控制受害者的电脑本身并不能赚钱,但你的电脑在未来已经成为这些黑客的“ATM”。

受控计算机将“被迫”计算哈希值,以便挖矿比特币、以太坊、梦露或他们喜欢的任何其他加密货币。这将导致被控制计算机的CPU、ram和其他资源的大量消耗,并增加受害者的电费。因为它保持隐藏状态,所以每次受害者打开电脑时,挖矿程序都会自动运行。

在黑客获取利润的上述三种常见方式中,缓慢挖矿加密货币在短期内将获得最少的利润。但如果这种攻击没有被注意到,从长远来看,它可能会带来巨大的回报,特别是如果它同时以多个受害者为目标的话。这种攻击是最隐蔽的,以缓慢和非侵入性的方式进行。与勒索软件不同(受害者知道他们受到威胁),如果加密货币挖矿程序正在运行,受害者可能根本不会注意到。

加密货币—黑客完美的「逃生之车」

加密货币是黑客的完美“逃逸工具”,它得益于加密货币/区块链本身的自主性、匿名性、**性和开放性。加密货币的使用将不受银行和政府的监督;没有银行手续费、账户维护费、**余额限制或透支费。

如果黑客只接受加密货币支付,黑客实际上可以一直保持匿名。加密货币交易不显示身份信息、电子邮件地址、名称或任何详细信息。

对黑客来说,加密货币最吸引人的特征可能是**性:一旦汇款,就无法取回,区块链上的交易回滚也不太可能发生。这意味着黑客可以通过勒索软件等攻击手段带钱逃跑。

了解区块链或加密货币的朋友此时可能会有一个问题:加密货币需要注意的一个重要问题是交易被保存并显示在分布式账本上。任何人都可以在区块链浏览器上查询资金流向,“如果交易是公开的,坏人怎么能保持匿名?”

请注意,钱包地址和转账本身不包含个人识别信息。最重要的是,黑客通常通过“混合器”发送资金或通过多个钱包转移加密货币来“清洗”加密货币。事实上,有一些去中心化的协议可以为您做到这一点。例如,tornado.cash可以“清洗”以太坊(ETH)。通过多次钱包汇款,可以减少与原始钱包地址的连接,从而大大提高保密程度。

撇开一些加密技术带来的丰富创新,我们只考虑黑客的问题。比特币和以太坊等加密货币仍然是“黑客的货币”。没有监管机构,加密货币市场可以在没有监管的情况下继续运作。同时,它将继续为黑客提供“逃逸工具”,因为没有其他技术可以帮助黑客“完美犯罪”。

FBI 如何截获私钥并追回勒索损失?

尽管比特币交易是匿名的,但可以通过区块链记录跟踪资金,以了解这些交易的实际情况及其下落。接下来,我们将带您回到针对colonial pipeline的勒索攻击,colonial pipeline是今年夏天美国最大的管道运营商。

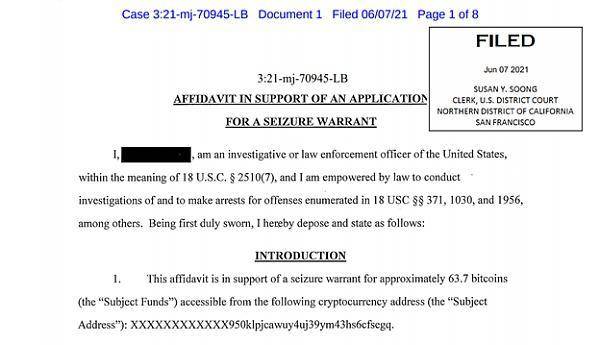

今年早些时候,Colonial管道遭到勒索软件的攻击。最终,该公司支付了440万美元的比特币来恢复其系统和数据。因为这是一次非常大规模的攻击,联邦调查局也介入并最终“查封”了黑客的钱包地址。

六月初,FBI追回了支付给黑客的数百万美元,并将其归还殖民地管道。就案件本身的结果而言,这是一项伟大的成就,也是网络安全斗争中的一大步。之后,联邦调查局发布了一份跟踪比特币资金流动的报告。

尽管报告中案例的加密货币钱包地址是隐藏的,因为它们遵循区块链的可识别特征,我们可以很容易地在区块链记录中找到它们。

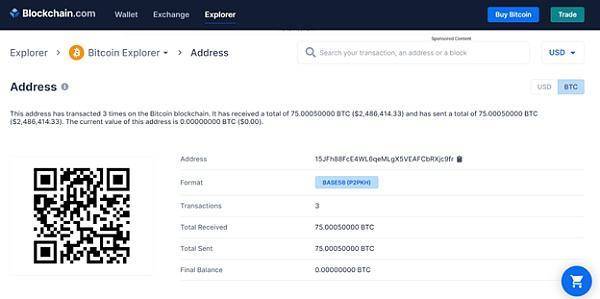

在确定完整的钱包地址后,我们可以在区块链上找到钱包并查看传输内容和时间。

请注意,截图中的比特币数量和钱包地址的后半部分与FBI报告一致。比特币的价格将波动,因此屏幕截图中显示的价值将与今天不同。

追查资金流向

通过检查FBI报告中描述的步骤28-33,我们可以追踪到大约五个不同的钱包地址,即比特币的下落。

黑客的原始钱包地址只有五次转账。这些黑客似乎不使用“混合器”。他们只是。。。转账。

由此产生的交易向FBI查获的钱包地址发送了63个比特币。然而,63比特币和75比特币之间的勒索金额并不一致。原因是什么?

其他的比特币呢?

需要注意的是,无论当前比特币/美元汇率如何,63 BTC≠ 75 BTC。我们只能推测,部分初始资金可能已经拨给了黑客的附属公司或合作伙伴,因为众所周知,Darkside(殖民地管道攻击背后的勒索软件团伙)确实在与其他人合作。也许这些资金发送到的钱包地址不是FBI可以控制且无法恢复的地址。

然而,幸运的是,考虑到比特币的价格波动和“扣押”钱包中的可用资金,在最初支付给黑客的440万美元中,230万美元被追回。

联邦调查局是如何获取到钱包的访问权限?

不幸的是,我们对此也感到困惑。无论出于何种原因和方法,FBI最终找到了钱包地址对应的私钥,但获取方式尚未公开披露。当然,黑客可能有一些错误,或其他泄漏,甚至一些由联邦调查局积极入侵。。。但这仍然是一个谜。

加密货币的采用在黑客中究竟有多普及?

在“地下黑市”中,许多罪犯只使用加密货币买卖恶意软件或黑客服务。

在大多数情况下,这些服务或商品将显示加密货币QR码,这可以让买家更容易付款。如果买家无法扫描二维码,网站将显示卖家的加密货币钱包地址,买家可以在钱包中自行转账。

这在整个恶意软件市场和黑客论坛中都很常见,这只是使用cryptocurrency购买的一些工具和框架。

加密黑客的「新宠」—剪贴板劫持

最让我们害怕的是黑客的小攻击形式——更改用户**和粘贴的钱包地址。

当受害者即将汇款时,黑客可以锁定电脑的剪贴板并修改钱包地址。通过向用户的计算机中注入恶意软件,可以执行简单的切换,在传输过程中用黑客自己的钱包地址替换收件人的钱包地址。当加密货币被汇到黑客的地址时,由于区块链的特点,受害者根本无法取回。

网络安全公司thread post最近截获了一个隐藏在普通自动运行文件中的远程控制特洛伊木马,该文件的名字可疑地为“Adobe colorcr_extrasettings_1_0-mul.Zip”。

在文件外壳“剥茧”后,技术人员最终获得了恶意文件的核心代码,并发现了远程访问特洛伊木马(rat)的清晰功能——与传统特洛伊木马相同(具有发送和接收数据以及执行命令的能力)。

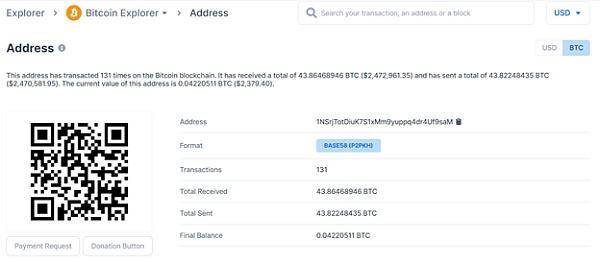

关于这个恶意文件,最有趣的是技术人员发现了名为“funccret”和“sendclib”的特殊函数。这就是前面提到的“剪贴板攻击”。Funccret的功能包括加密货币钱包地址,并将自动检查受害者计算机的剪贴板数据中的任何钱包地址。如果在剪贴板中找到钱包地址(例如,如果用户“**”一个地址以购买物品,“sendclib”功能将用黑客的恶意钱包地址替换剪贴板的内容。黑客的恶意钱包地址如下图所示:

我们可以首先假设图中圆圈代码中的“BCH”指的是比特币现金(BCH),“ETHo”指的是以太坊(ETH),但什么是“Mizu”?

通过在比特币区块链浏览器中搜索“Mizu”地址,技术人员发现有如此多的比特币汇入该地址,以至于该钱包地址中的比特币总价值超过200万美元。

使用这种“剪贴板劫持”技术的黑客已经赚了200多万美元。

目前,恶意软件和攻击中使用的恶意钱包地址已通过thread post报告给该比特币滥用数据库。

我们需要注意

不管是否可以通过公共区块链追踪资金,事实仍然是黑客热衷于在恶意软件中使用加密货币,以合法的真实世界资产(比特币)牟利。

虽然我们已经看到了猖獗的敲诈勒索软件、在黑暗的互联网上拍卖的信息和数据,以及远程挖矿特洛伊木马秘密使用我们的计算机资源挖矿加密货币,但这种剪贴板劫持技术也值得我们关注。如果我们不仔细检查windows文件系统的各个角落以及可以自动运行的程序或应用程序,我们可能是下一个受到伤害的人。