随着Web3世界的发展,诈骗技术也在不断发展。随着所有人群的加密知识不断提高,诈骗者正在开发新方法并改进旧伎俩,以诈骗受害者的资产。其中一种较新的方案被称为蜜罐骗局。这种策略可能有一个温和的名字,但可能会造成严重的损失。

蜜罐诈骗是如何运作的?

蜜罐一词在网络安全中常用来描述旨在吸引个人的欺骗性设置。

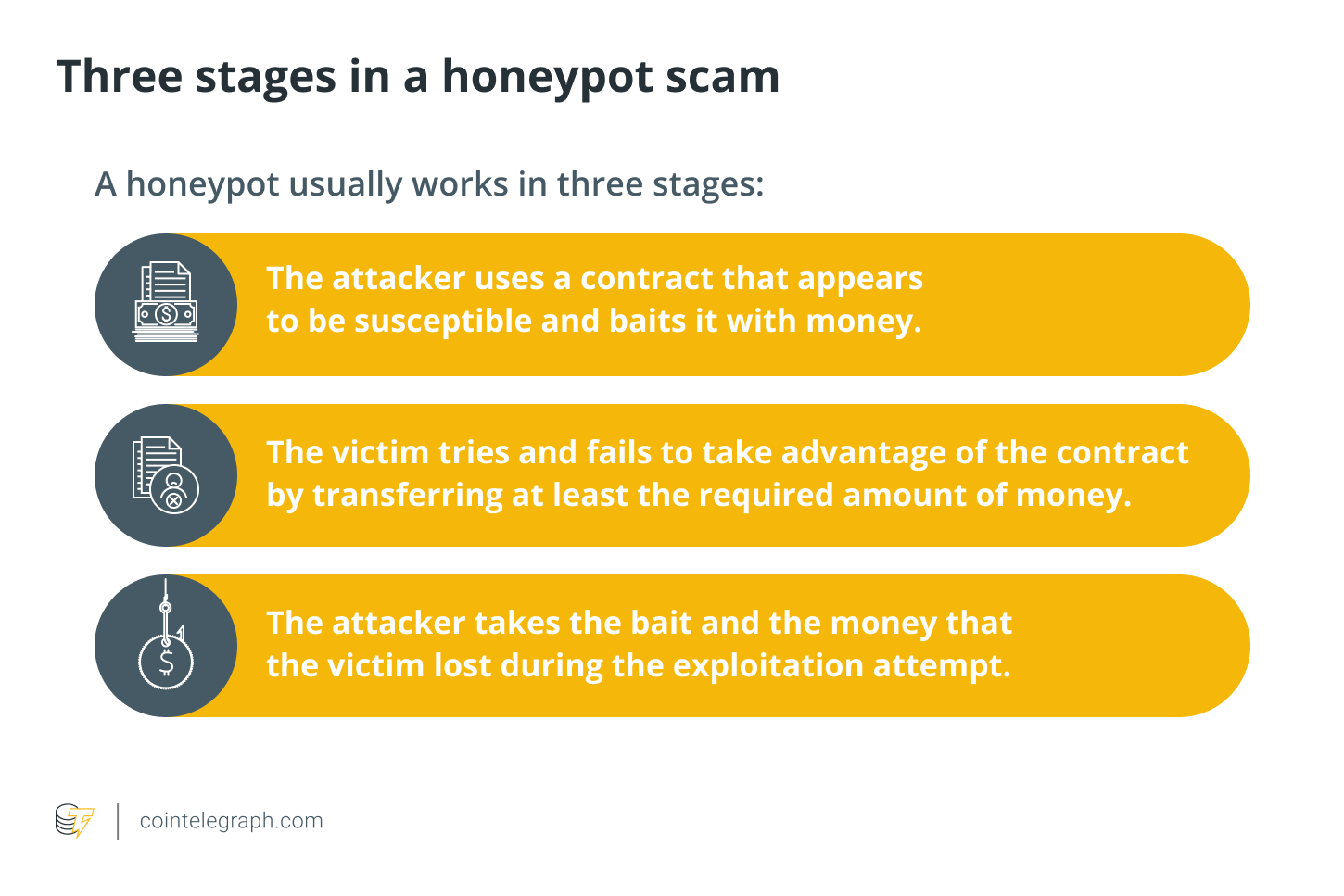

蜜罐诈骗包括多种欺诈方案。其中之一涉及智能合约,该合约假装存在设计缺陷,允许任何用户提取以太坊— 以太坊的原生货币 — 通过提前发送一定数量的以太币从合约中获得。然而,当用户尝试利用这个明显的漏洞时,用户不知道的隐藏的活板门会阻止试图窃取以太币。主要目标是将用户的注意力仅集中在可见漏洞上,同时隐藏合约中次要漏洞的任何证据。

该骗局通过使用看似易于访问的钱包来引诱受害者。例如,钱包的恢复短语可能已泄露。受害者试图访问它,认为他们可以从这个钱包转移资金。为了将交易存入自己的钱包,受害者通常必须存入本机网络代币来支付交易费用。然而,在受害者采取行动之前,脚本或清理机器人会迅速将这些令牌重定向到其他地方。

为了识别此类诈骗,加密货币持有者应该寻找未经请求的种子短语共享、存款后立即进行钱包转账或社交平台上不熟悉的直接消息。

如何检测蜜罐和其他诈骗

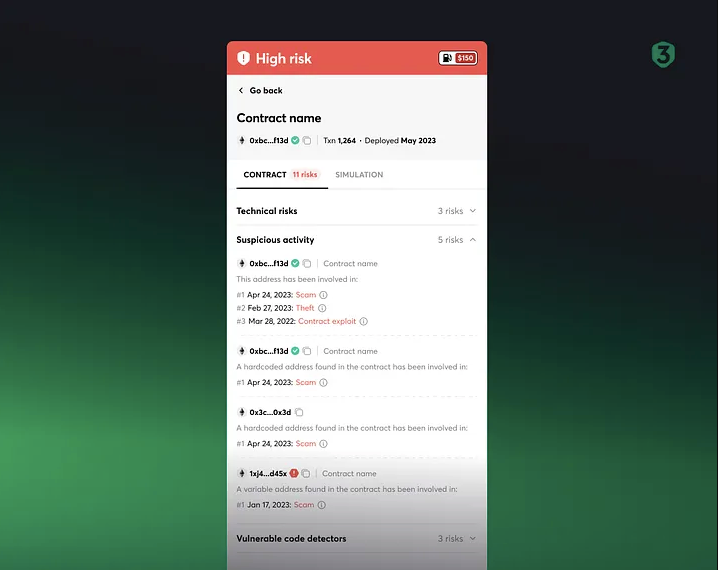

Web3 Antivirus (W3A)可以轻松检测到蜜罐方案,Web3 Antivirus 是一种可以实时执行智能合约和代币分析的浏览器扩展。该工具可以与 Chrome、Firefox、Brave 和 Edge 集成,使加密货币用户能够与去中心化金融 (DeFi)和 Web3 应用程序安全地交互。

Web3 Antivirus 不断更新,以跟上诈骗者及其最新计划的步伐。在其最新更新之一(版本 0.10)中,该工具显着提高了蜜罐检测的精度。该防病毒软件可以识别用户遇到的蜜罐的确切类型,使他们远离潜在的损失。

除了蜜罐之外,0.10 版本还引入了对以下新诈骗的检测:

- 直接转账。W3A 立即识别直接 ETH 和ERC-20 代币传输。这些未记录、不受监管的交易具有很高的损失风险,诈骗者很可能会夺走您的代币。

- eth_sign 签名。W3A 通过检测和阻止恶意 eth_sign 请求来智取钓鱼网站。

- 允许攻击。欺诈者利用 Permit 和 Permit2 签名漏洞来访问受害者的 ERC-20 代币。W3A 可以检测到这些攻击,并为用户提供及时的警告。

- 网络钓鱼合同和掉期。W3A 监控旨在清空用户钱包的交易,并立即警告他们。它还跟踪掉期交易。

Web3 安全工具不仅可以检测用户可能与之交互的合约的粗略移动,还可以检测所有相关合约的粗略移动。因此,它可以查看合同是否涉及拉动、庞氏骗局、恐怖主义融资、垃圾邮件或盗窃。

9月初,W3A还发布了最新升级版本0.11。它使交易细节更加清晰,每当用户想要购买 ERC-20 代币时,都会显示可能的去中心化交易(DEX)对及其流动性。

最新版本还监控交易税费,每当佣金超过 15% 时就会向用户发出警报,而任何高于 50% 的交易都会被标记为蜜罐诈骗。

从现在起,Web3 Antivirus 也可供西班牙语受众使用,其本地化专家正在努力扩展语言选项。